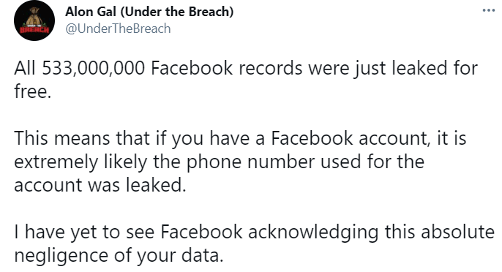

C’était un jour comme les autres, le3 avril, quand soudain le compte twitter d’Alon Gal, professionnel de la cybersécurité, s’est mis à faire la une des journaux.

C’était un jour comme les autres, le3 avril, quand soudain le compte twitter d’Alon Gal, professionnel de la cybersécurité, s’est mis à faire la une des journaux.

La nouvelle d’une violation massive des données de Facebook, qui a entraîné la fuite des données de plus d’un demi-milliard d’utilisateurs de Facebook dans 106 pays, avait fait la une des journaux.

Il est rapidement apparu qu’il ne s’agissait pas d’une nouvelle violation de données, mais d’une ancienne qui était revenue d’entre les morts pour hanter Facebook, en divulguant les numéros de téléphone et les identifiants des utilisateurs.

Une illustration presque classique des failles de sécurité qui subsistent dans de nombreuses infrastructures critiques.

Une étude récente de ZK Research suggère que 90 % du temps moyen de résolution (TTR) est consacré à l’identification du problème.

Ce que je veux dire : la sécurité et la visibilité ne s’excluent pas mutuellement.

Pendant la majeure partie des deux dernières décennies, la capacité à localiser instantanément l’état des différentes parties mobiles de l’infrastructure informatique de l’entreprise a été l’un des saints graals de la sécurité des réseaux.

Des millions de dollars ont été investis dans la mise au point d’ensembles de fonctionnalités qui aident les entreprises à obtenir un point de vue clair sur l’ensemble de l’infrastructure de bout en bout.

Comment le réseau s’intègre-t-il dans tout cela ? La barre du succès est une cible mouvante Permettez-moi de dire que de toutes les technologies qui ont changé nos vies, l’internet (un sous-ensemble de la connectivité réseau) est peut-être celle qui a eu l’effet le plus profond sur nous.

Rétrospectivement, l’internet nous a changés, et à notre tour, nous avons changé l’internet.

Il est passé du jeu Pac-Man à l’alimentation de robots brandissant des scalpels dans le cadre d’opérations réelles.

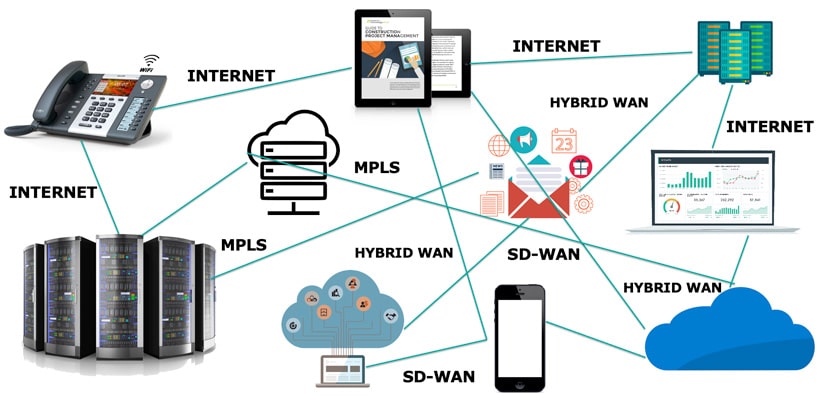

Voici les trois principaux facteurs qui ajoutent à la complexité. La prolifération des réseaux La prolifération des appareils connectés au réseau, l’essor du cloud, les communications unifiées ou la disparition de la culture sur site – l’infrastructure du réseau d’entreprise est plus sollicitée que jamais.

Vous avez de multiples liens qui s’étendent à l’échelle mondiale à travers des centres de données distribués, des ports d’extension, des courtiers de paquets de réseau, des serveurs et des prises de réseau.

Le réseau étendu relie les succursales au nuage, le nuage aux centres de données, les centres de données aux sites distants, les centres de données aux centres de données et tout ce qui se trouve entre les deux.

Une visibilité complète du réseau, parfois appelée observabilité, vous aide à décider ce qui fonctionne, ce qui ne fonctionne pas et ce qui doit être mis à niveau pour optimiser l’infrastructure.

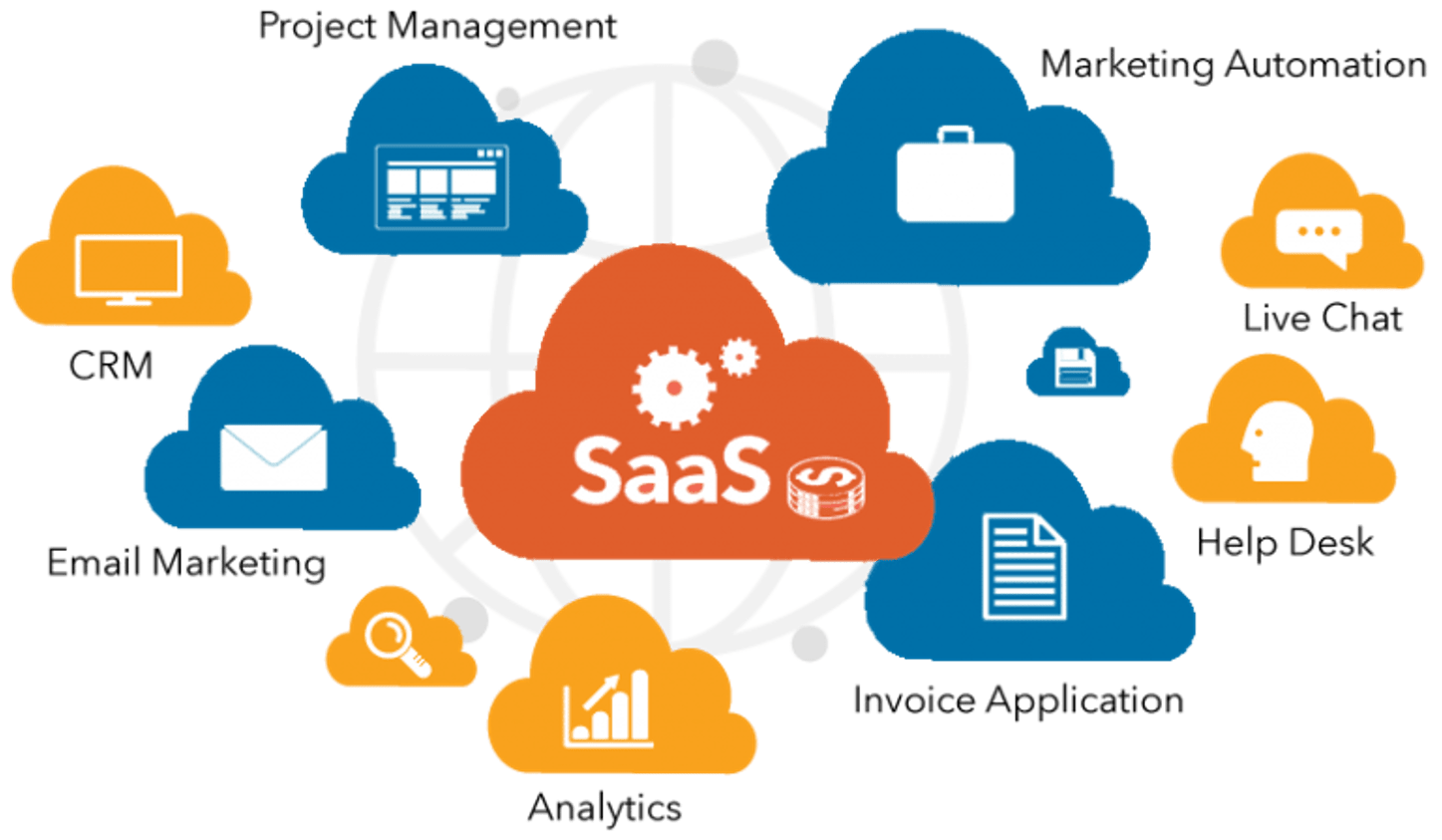

Le nuage est une bête complexe Ce qui était autrefois connu pour sa simplicité s’est transformé en une bête à plusieurs têtes.

Nuage hybride, nuage multiple, systèmes internes de nuage et fusion croissante des centres de données des entreprises avec les services de nuage – le menu des services de nuage ne cesse de s’étoffer.

La communication active entre les nuages multiples et les centres de données augmente considérablement le trafic sur le réseau.

De plus, lorsque vous réunissez plusieurs ressources pour faire fonctionner vos applications critiques, la surveillance du réseau devient impérative pour comprendre les interdépendances de l’infrastructure, détecter les problèmes de sécurité et améliorer les manœuvres.

En fait, le réseau devient plus critique parce que ces fonctions ne sont plus exécutées dans un environnement sur site, généralement considéré comme un environnement plus contrôlé.

Nombre croissant d’applications La complexité des applications ne cesse de croître chaque année.

Certaines restent sur site, d’autres sont transférées dans le nuage et d’autres encore se situent entre les deux.

La plupart de ces applications sont diffusées sur un réseau et sont fortement distribuées.

Le réseau doit donc être exempt d’encombrements.

Plus important encore, s’agissant d’applications critiques, chaque seconde de temps d’arrêt se traduit par une perte de revenus.

Permettez-moi de traduire : si la connexion à un centre de données spécifique est perdue, votre équipe informatique devrait avoir suffisamment d’informations pour acheminer le trafic vers un autre centre de données, afin d’éviter toute interruption de service potentielle.

C’est précisément la raison pour laquelle la visibilité de ces applications et du réseau sur lequel elles sont distribuées est si importante.

Toute zone d’ombre potentielle peut être fatale.

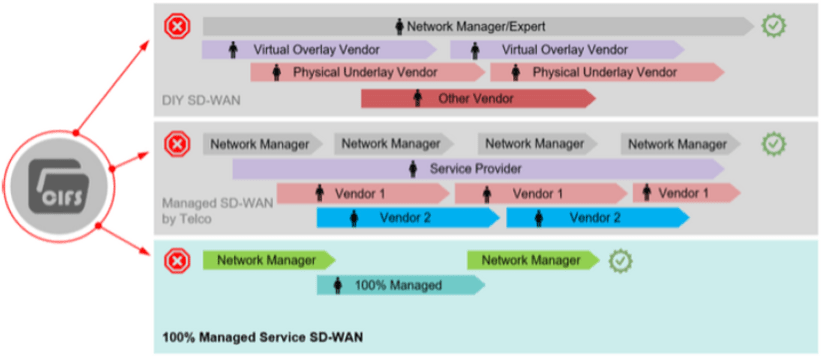

À chacun son métier ! Voyons comment différents modèles SD-WAN abordent l’équation de la visibilité.

SD-WAN DIY Supposons que votre application se comporte de manière inhabituelle et que vous décidiez de sauver la situation vous-même.

C’est maintenant à vous et à votre expert en réseau de jouer.

Après un diagnostic approfondi, la partie réseau semble correcte et vous avez poursuivi avec la partie application.

Vous êtes alors confronté à la sous-couche physique et à la superposition virtuelle.

Les chances de détecter les anomalies avec l’expertise interne et les outils de surveillance sont très faibles, voire nulles.

Quelles sont les étapes suivantes ?

Coordonner avec le support des applications, passer d’un fournisseur à l’autre, contacter le fournisseur MPLS et/ou le FAI, et payer des frais d’assistance élevés. SD-WAN géré par les opérateurs télécoms Rien ne change.

Vous avez juste ajouté une couche de fournisseur de services entre les deux.

Attendez de découvrir que les fournisseurs de services n’ont pratiquement aucune expertise relative à la solution de superposition virtuelle.

En cas de crise, ils finiront par appeler les responsables de la superposition, ce que vous auriez fait de toute façon.

Passons maintenant à la sous-couche physique.

À l’exception d’une poignée de fournisseurs, à savoir AT&T ou Verizon, aucun fournisseur de services ne dispose d’une empreinte véritablement mondiale.

La majorité d’entre eux travaillent avec des fournisseurs disparates qui n’ont que peu ou pas d’expérience avec les fournisseurs d’accès locaux, et qui sont confrontés à des variations culturelles et de performances très importantes dans les différentes régions du monde.

Si les choses tournent mal, ils appelleront les fournisseurs de services et les FAI et feront exactement ce que vous auriez fait.

Tout ce que vous avez fait, c’est ajouter une couche et masquer le vrai problème. Ici, vous disposez d’une solution de visibilité qui vous permet de voir la sous-couche, la superposition, facilite la surveillance des performances des applications, avec une vue d’ensemble de toute l’infrastructure, et des outils dédiés à la surveillance des performances du réseau et à la sécurité dans les sites les plus éloignés.

Lorsque la loi de Murphy frappe et que les choses vont de travers, il vous suffit d’appeler les experts et de les laisser faire ce qu’ils font le mieux.

Pas d’infrastructure hétéroclite gérée par les fournisseurs.

des relations de partenariat.

Il s’agit là d’une solution complète. En conclusion

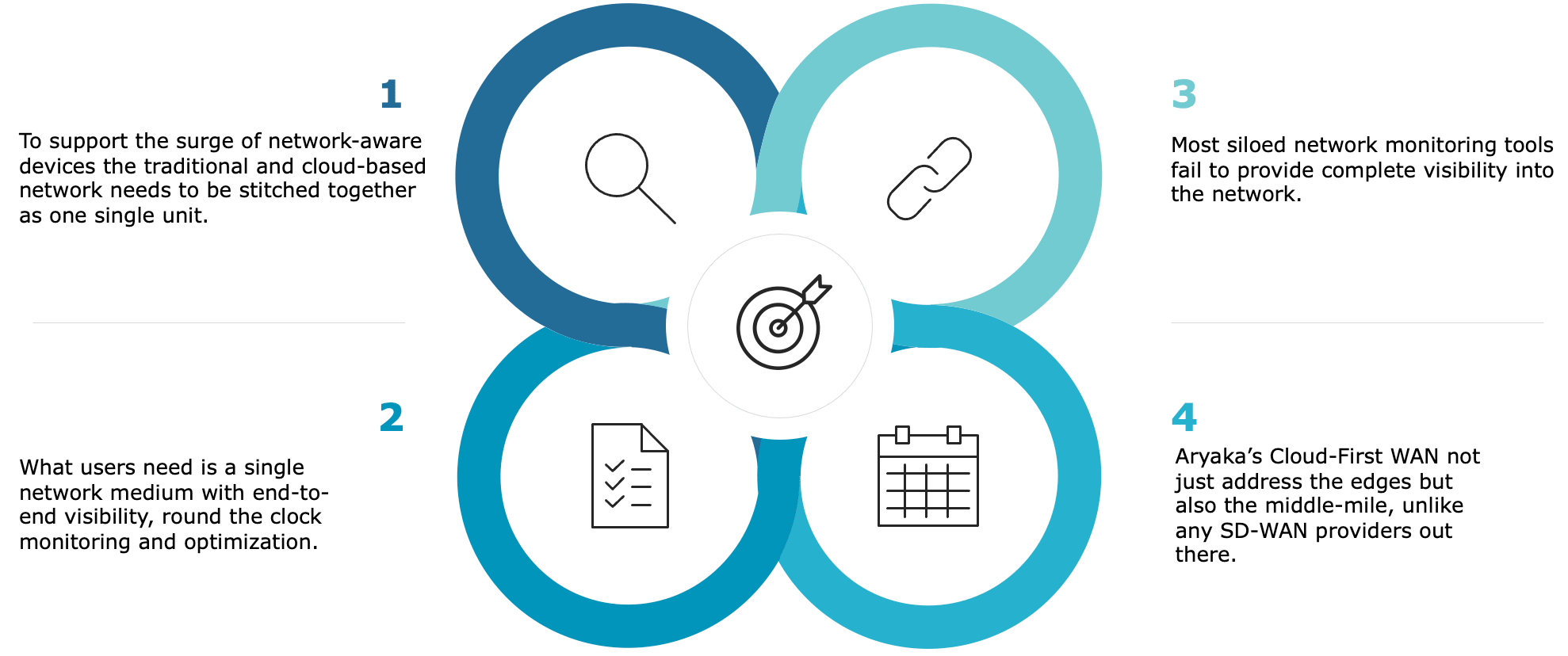

Aryaka est dans une position unique pour aider ces entreprises.

Contrairement à la plupart des autres fournisseurs de SD-WAN, notre solution ne s’adresse pas seulement à la périphérie, mais aussi à la partie intermédiaire du réseau.

Cela permet à vos administrateurs réseau d’avoir une visibilité de bout en bout sur tout ce qui circule sur le réseau, ainsi que la possibilité de configurer, contrôler et gérer les solutions d’Aryaka.

L’intelligence intégrée garantit que les réseaux sont mis en place, configurés et restent optimisés à l’échelle dans un environnement informatique de plus en plus distribué.

Vous voulez savoir ce que pensent vos pairs et les leaders du secteur ?

Téléchargez le dernier rapport sur l’état du réseau étendu (State of the WAN Report), qui contient des informations recueillies auprès de 1 350 spécialistes des réseaux et de l’informatique dans des entreprises internationales de divers secteurs et de toutes les régions.

Vous en avez déjà lu assez ? Regardez le webinaire sur l’état du réseau étendu.

Vous voulez voir si nous pouvons joindre le geste à la parole en ce qui concerne nos affirmations sur la surveillance du réseau ? Réservez une démonstration SD-WAN.