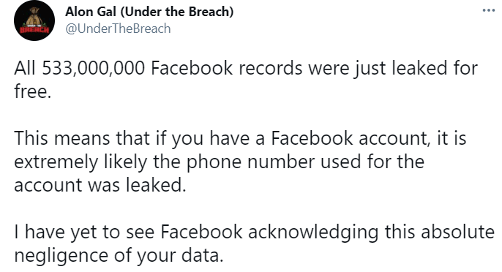

Era un día cualquiera del3 de abril cuando, de repente, el Twitter del profesional de la ciberseguridad Alon Gal empezó a ser trending.

Era un día cualquiera del3 de abril cuando, de repente, el Twitter del profesional de la ciberseguridad Alon Gal empezó a ser trending.

La noticia de una filtración masiva de datos de Facebook -que filtraba detalles de más de 500 millones de usuarios de Facebook de 106 países- había saltado a los titulares.

Rápidamente salió a la luz que no se trataba de una nueva filtración de datos, sino de una antigua que había vuelto de la tumba para atormentar a Facebook, liberando números de teléfono e identificaciones de usuarios.

Una ilustración casi de libro de texto de los fallos de seguridad que aún prevalecen en muchas infraestructuras críticas.

Un estudio reciente de ZK Research sugiere que el 90% del tiempo medio de resolución (TTR) se dedica a identificar el problema.

Lo que quiero decir es que la seguridad y la visibilidad no son mutuamente excluyentes.

Durante la mayor parte de las dos últimas décadas, la capacidad de localizar al instante el estado de las distintas partes móviles de la infraestructura informática de la empresa ha sido uno de los santos griales de la seguridad de la red.

Se han invertido millones de dólares en la creación de conjuntos de funciones que ayuden a las empresas a tener una visión clara de toda la infraestructura de extremo a extremo.

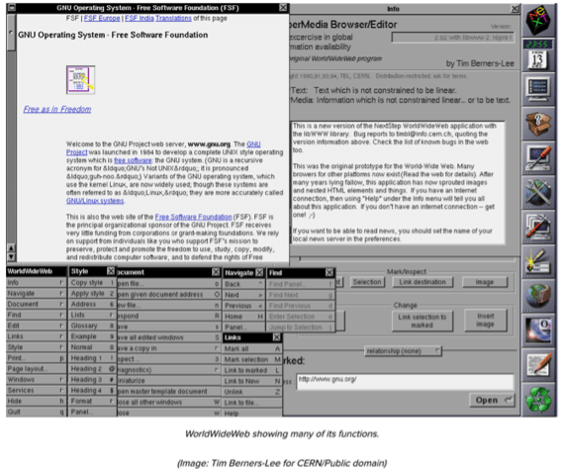

Entonces, ¿cómo se relaciona la pieza de la red con todo esto? El listón del éxito es un blanco móvil Permítanme decirlo de esta manera: de todas las tecnologías que han cambiado nuestras vidas, Internet (un subconjunto de la conectividad de red) quizá haya tenido el efecto más profundo en nosotros.

En retrospectiva, internet nos cambió, y a su vez nosotros cambiamos internet.

Ha pasado de jugar al comecocos a alimentar robots que blanden bisturís en operaciones reales.

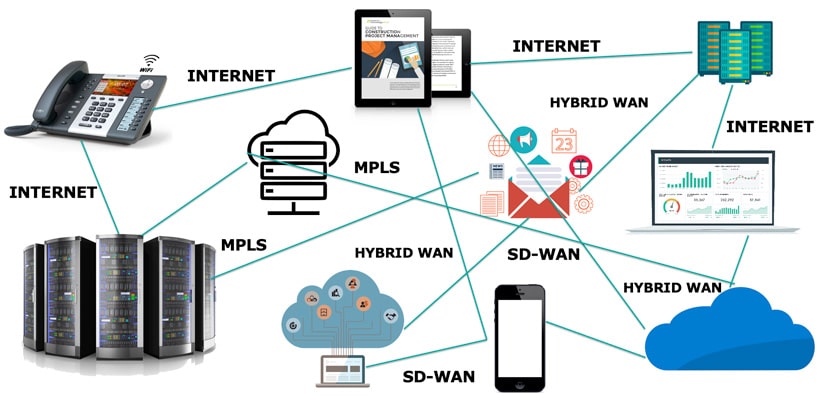

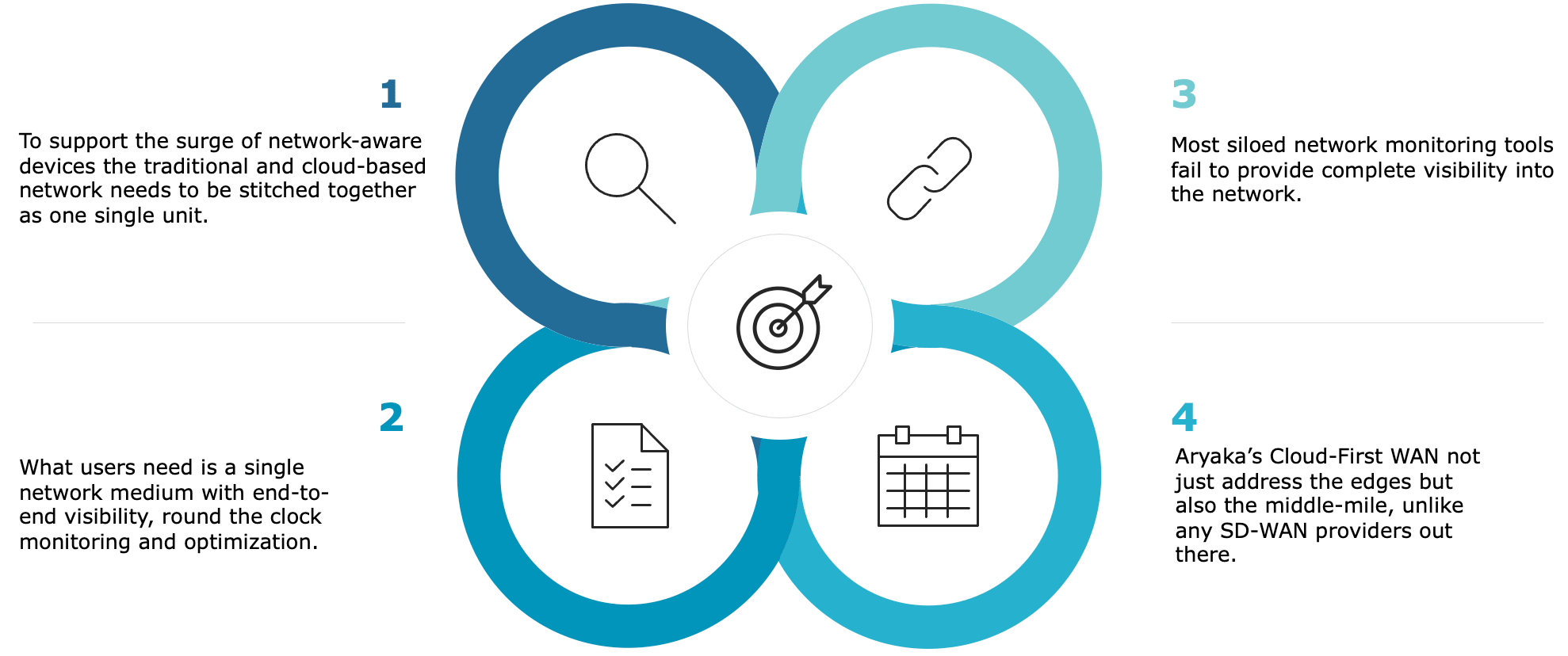

He aquí los tres factores principales que aumentan la complejidad. Aumento de la dispersión de la red Culpe a la proliferación de dispositivos conscientes de la red, al auge de la nube, a las comunicaciones unificadas o a la desaparición de la cultura local: la infraestructura de red de la empresa está haciendo un trabajo más pesado que nunca.

Tiene múltiples enlaces que se extienden por todo el mundo a través de centros de datos distribuidos, puertos span, intermediarios de paquetes de red, servidores y tomas de red.

Tiene la WAN conectando sucursales a la nube, la nube a los centros de datos, los centros de datos a ubicaciones remotas, los centros de datos a los centros de datos, y todo lo demás entre medias.

La visibilidad completa de la red, a veces denominada observabilidad, le ayuda a decidir qué funciona, qué no funciona y qué debe actualizarse para optimizar la infraestructura.

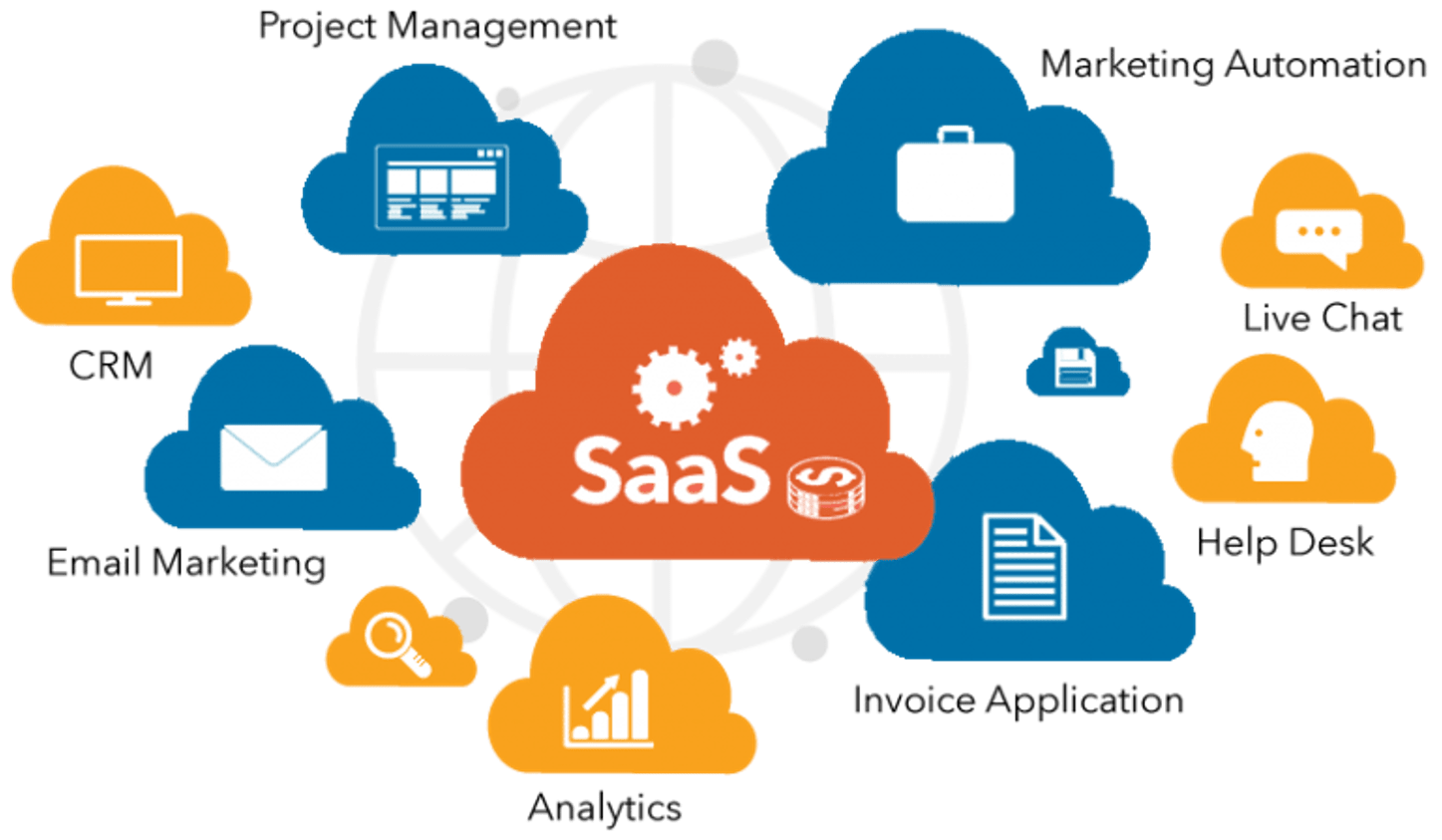

La nube es una b estia compleja Lo que antes era conocido por su sencillez se ha convertido en una bestia de múltiples cabezas.

Nube híbrida, multi-nube, sistemas internos en la nube y la creciente fusión de los centros de datos de las empresas con los servicios en la nube: el menú de servicios en la nube no deja de crecer.

La comunicación activa entre las nubes múltiples y los centros de datos aumenta drásticamente el tráfico de red.

Además, cuando se unen múltiples recursos para ejecutar sus aplicaciones de misión crítica, la supervisión de la red se vuelve imprescindible para comprender las interdependencias infraestructurales, detectar problemas de seguridad y mejorar las maniobras.

De hecho, la red se vuelve más crítica porque estas funciones ya no se ejecutan en un entorno local, comúnmente asumido como un entorno más controlado.

Número creciente de aplicaciones La complejidad de las aplicaciones sigue aumentando cada año.

Algunas permanecen en las instalaciones, otras se trasladan a la nube y otras residen en un punto intermedio.

La mayoría de estas aplicaciones se entregan a través de una red y están muy distribuidas.

De ahí que el medio de la red tenga que estar libre de congestiones.

Y lo que es más importante, al ser de misión crítica, cada segundo de inactividad se traduce en pérdida de ingresos.

Permítame que se lo traduzca: si se pierde la conexión con un centro de datos específico, su equipo de TI debería tener suficiente información para dirigir el tráfico a otro centro de datos, evitando así cualquier posible tiempo de inactividad del servicio.

Precisamente por eso es tan importante la visibilidad de estas aplicaciones y de la red a través de la que se suministran.

Cualquier punto ciego potencial puede ser fatal.

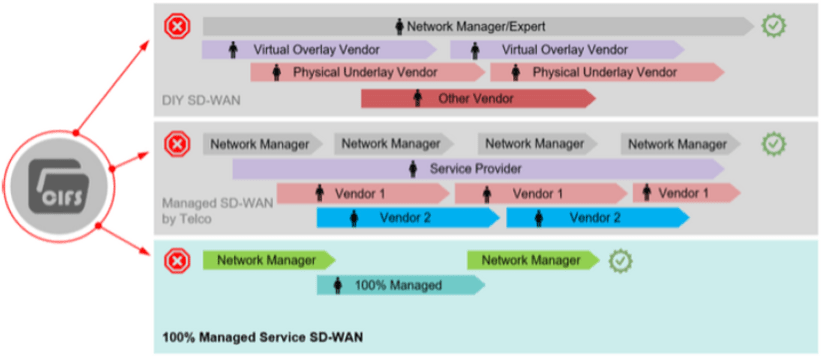

A cada uno lo suyo Veamos cómo abordan los distintos modelos de SD-WAN la ecuación de la visibilidad.

DIY SD-WAN Digamos que su aplicación se comporta de forma inusual y decide salvar el día usted mismo.

Ahora depende de usted y de su experto en redes.

Después de mucho diagnóstico, la parte de la red parecía estar bien y usted siguió adelante con la parte de la aplicación.

Aquí se encuentra con el subyacente físico y el superpuesto virtual.

Las posibilidades de detectar las anomalías con los conocimientos internos y las herramientas de supervisión son muy escasas, por no decir nulas.

¿Pasos siguientes?

Coordinarse con el soporte de aplicaciones, correr entre varios proveedores, ponerse en contacto con el proveedor MPLS y/o ISP, y pagar cuantiosos gastos de soporte. SD-WAN gestionada por las telecos No cambia gran cosa.

Usted acaba de añadir una capa intermedia de un proveedor de servicios.

Espere a descubrir que los proveedores de servicios apenas tienen conocimientos sobre la solución de superposición virtual.

En caso de crisis, acabarán llamando a los de la capa superpuesta, algo que usted habría hecho de todos modos.

Pasemos ahora al subbastidor físico.

Aparte de un puñado de proveedores, en concreto AT&T o Verizon, ningún proveedor de servicios tiene una huella verdaderamente global.

La mayoría trabaja con proveedores dispares con poca o ninguna experiencia con los ISP locales, y con marcadas variaciones culturales y de rendimiento en las distintas regiones del mundo.

Si las cosas se tuercen, llamarán a los proveedores de servicios e ISP y harán precisamente lo que usted habría hecho.

Entonces, lo único que usted hizo fue añadir una capa y ofuscar el verdadero problema. Una WAN Cloud-First totalmente gestionada Aquí tiene una solución de visibilidad que le permite ver la capa subyacente, la superpuesta, facilita la supervisión del rendimiento de las aplicaciones, con una vista de águila de toda la infraestructura, y herramientas dedicadas de supervisión del rendimiento de la red y de seguridad en los sitios más remotos.

Cuando la ley de Murphy golpea y las cosas se tuercen, sólo tiene que llamar a los expertos y dejar que hagan lo que mejor saben hacer.

Nada de infraestructuras de proveedores irregulares gestionadas a través de

relaciones de asociación.

A mí me parece un paquete completo. En conclusión

Aryaka se encuentra en una posición única para ayudar a estas empresas.

Nuestra solución no sólo se ocupa del borde, sino también de la milla intermedia, a diferencia de la mayoría de los demás proveedores de SD-WAN.

Esto permite a sus administradores de red tener visibilidad de extremo a extremo de todo lo que circula por la red, junto con la capacidad de configurar, controlar y gestionar las soluciones de Aryaka.

La inteligencia incorporada garantiza que las redes se establezcan, configuren y permanezcan optimizadas a escala en un entorno de TI cada vez más distribuido.

¿Desea saber lo que piensan sus homólogos y líderes del sector?

Descárguese el último Informe sobre el estado de la WAN que recoge las opiniones de 1.350 profesionales de redes y TI de empresas globales de diversos sectores y de todas las regiones.

¿Ya ha leído suficiente? Vea el seminario web sobre el estado de la WAN.

¿Desea comprobar si podemos cumplir nuestras afirmaciones sobre la supervisión de la red? Reserve una demostración de SD-WAN.